La multinacional Google ha lanzado otra actualización urgente para el navegador Chrome, tras descubrir una nueva vulnerabilidad en el sistema. Este es el segundo fallo, apareciendo la solución correspondiente en poco más de una semana.

El 25 de marzo, Google lanzó una actualización luego de identificar un problema en su versión de Chrome que podría ser utilizado por piratas informáticos, advirtió la compañía en ese momento.

▶ Seguridad en Google Chrome, nueva forma de ciberataque en el navegador

Desde la empresa explicaron en su blog que ya está disponible la actualización para Windows, Mac y Linux con el número 99.0.4844.84.

La amenaza se calificó como «Alta» (la segunda amenaza más grave después de la revisión), «hasta que la mayoría de los usuarios actualicen» para evitar la difusión de información confidencial que los usuarios no tienen la capacidad normal de proteger.

Esta vulnerabilidad está asignada a CVE-2022-1096 y fue reportada por un usuario anónimo el 23 de marzo. La empresa confirmó que se aprovechó la vulnerabilidad, lo que significa que se lanzaron ataques.

Ahora ha llegado una nueva actualización urgente. Aunque el punto a favor en este caso es que, hasta la fecha, no hay confirmación de que los atacantes explotaran la vulnerabilidad de ciberseguridad identificada.

La actualización de emergencia es la versión 100.0.4896.75. En un anuncio del 4 de abril, Google confirmó que el parche de seguridad se implementará para los usuarios de Windows, Mac y Linux Chrome en los próximos días y semanas.

La vulnerabilidad aparece como CVE-2022-1232 y es muy grave. La compañía aún no ha proporcionado detalles técnicos sobre el corte de energía. Como de costumbre, sucederá cuando la mayoría de los usuarios de Chrome puedan actualizar el sistema. Esta es una precaución que a menudo se toma en estos contextos.

Según el Centro para Seguridad de Internet (Center for Internet Security), esta vulnerabilidad podría permitir la ejecución de código arbitrario. Es la capacidad de un atacante para ejecutar comandos o introducir código malicioso en una aplicación.

“Según los privilegios asociados con la aplicación, un atacante podría ver, cambiar o eliminar datos”, alertan desde esa entidad.

Dado que el motor Chromium funciona con muchos navegadores, incluidos Edge y Opera, también se lanzarán actualizaciones de seguridad en los próximos días.

¿Cómo actualizar en el navegador Chrome?

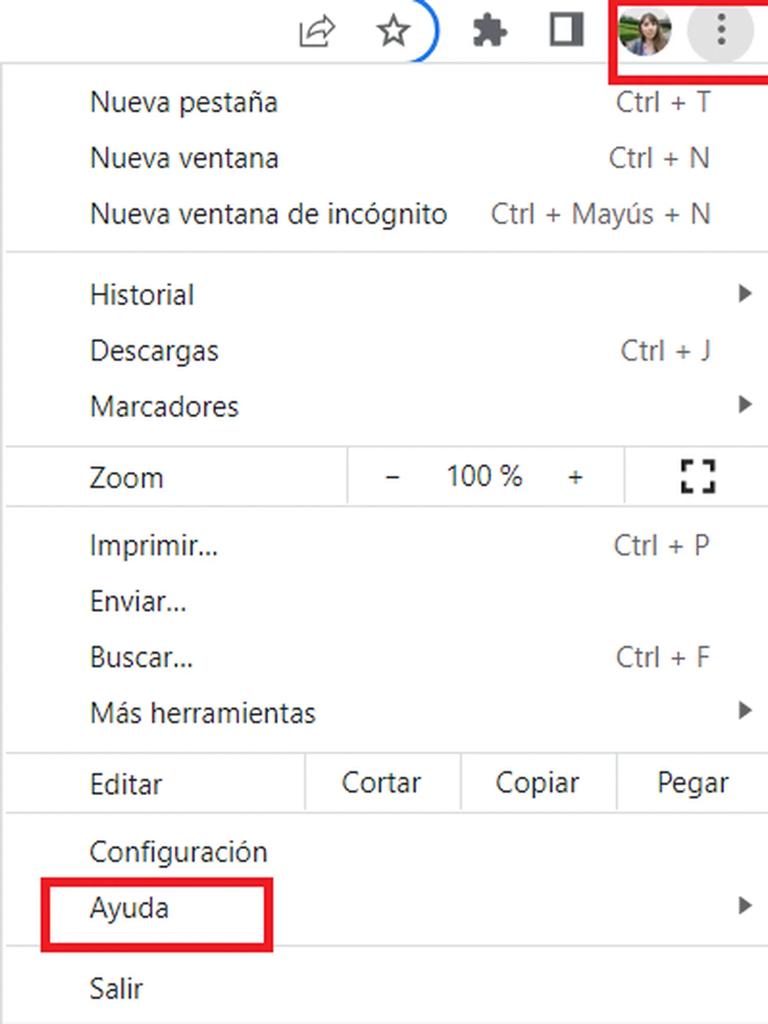

Toca los tres puntos que aparecen en el margen superior de Chrome, justo debajo de tu foto de perfil. Esto ingresará al menú de configuración.

Luego haz clic en la opción que dice Ayuda, luego haz clic en Información de Chrome y ahí verás que versión tienes. Como se mencionó anteriormente, el parche de seguridad para esta vulnerabilidad viene con la versión 100.0.4896.75.

Si dicha actualización está disponible, comenzará a descargarla, si no, tendremos que esperar unos días o incluso semanas, anunció la compañía en su blog. Dado que se trata de una versión global, puede haber un retraso.

Recuerde que después de instalar la actualización, se requiere reiniciar el navegador para habilitar la protección. De lo contrario, el sistema seguirá siendo vulnerable a ataques que exploten la mencionada vulnerabilidad.

- Seguridad en los viajes: por qué estar conectado forma parte de la protección del viajero moderno

- Estudiar ciberseguridad: la ruta hacia uno de los sectores mejor pagados

- Axis adquiere a FF Group, un proveedor innovador de soluciones de verificación de matrículas

- Sistema de RRHH y programa de nóminas para empresas: cómo funcionan juntos

- Las 5 principales tendencias en seguridad física para 2026

Otras medidas de seguridad

Estas son algunas medidas de seguridad que se deben tomar hasta que llegue el parche e incluso después de recibirlo para agregar una capa adicional de interés, como se menciona en el sitio web del Centro para Seguridad de Internet.

1. Ejecute todos los programas como usuario no libre (sin privilegios administrativos) para reducir el impacto de un posible ataque.

2. Evite visitar sitios web que no sean de confianza o hacer clic en enlaces proporcionados por fuentes desconocidas.

3. Informar y educar a los usuarios sobre las amenazas que representan los hipervínculos en mensajes de correo electrónico o archivos adjuntos, especialmente de fuentes no confiables.