La Gestión de acceso físico e identidades (PIAM) entra cuando surgen estas dudas,¿Qué pasaría si hubiera una solución común que pudiera construirse sobre todos estos departamentos, sistemas y recursos existentes y actuar como un solo punto para administrar el acceso físico y lógico en todos los ámbitos? ¿la organización?

El lugar de trabajo moderno está evolucionando rápidamente, tanto físico como digital. Como tal, algunas organizaciones ahora son como una telaraña que se compone de muchas redes, programas, procesos y sistemas. Las organizaciones agregan nuevas soluciones a su red de soluciones existente para adaptarse a las necesidades comerciales cambiantes y los desafíos de accesibilidad, pero rara vez logran la coherencia y la integración en toda la organización.

También te puede interesar ????: Control de acceso: El camino hacia la seguridad

Esto deja a los profesionales de TI y seguridad física tratando de administrar el acceso para empleados, visitantes, contratistas y proveedores que se enfrentan a: la necesidad de pensar en sistemas de medición aislados, sistemas, procesos y servicios sin colaboración, múltiples sitios y grupos diversos con diferentes condiciones de acceso. Esto a menudo obstaculiza la organización a través de procesos manuales y falta de comunicación.

Cómo podrían verse las cosas actualmente

Una instalación que protege sitios, edificios y activos físicos depende en gran medida de los sistemas de control de acceso físico (PACS). Estos sistemas protegen a las organizaciones al garantizar que el acceso a sitios seguros se otorgue solo con credenciales autorizadas, incluidas tarjetas inteligentes, llaves, aplicaciones móviles, etc contra el lector.

La infraestructura garantiza que se respete la seguridad básica en toda la organización física. Ahora considere la evolución de las actividades de acceso que ocurren dentro de una organización: diferentes tipos de identidades, como empleados, visitantes, contratistas, clientes y proveedores.

Si bien PACS garantiza que el acceso se otorgue o no, ¿qué pasa con el ciclo de vida completo de esta identidad de intento de acceso? ¿Cuáles son las razones de eso? ¿Sobre qué base se le otorgó acceso a esta persona y por qué lo necesita? Tradicionalmente, las organizaciones han tenido que realizar muchos procesos manuales en diferentes sistemas para recuperar esta información y tomar medidas.

Acceso avanzado con PIAM

La solución PIAM captura toda la información relacionada con la identidad y brinda a las organizaciones una vista de quién, qué, por qué, cuándo y dónde cada actividad de visita en su negocio. PIAM se trata de brindar acceso, control y comprenderlo a un nivel más granular para mejorar la seguridad y el cumplimiento generales. Pero es más que eso: simplifica las operaciones y reduce los costos en términos de tiempo y dinero.

¿Entonces, qué es esto exactamente?

La solución PIAM actúa como una capa de inteligencia que reside en múltiples sistemas y sitios dentro de su organización, actuando como un solo lugar donde su organización puede controlar el acceso a nivel funcional, de políticas o de propiedad. contar.

Recopila información de:

• Sistema de control de acceso físico (PACS)

• Controlar el acceso de los inquilinos

• Biometría

• Sistema de formación (LMS)

• Base de datos de recursos humanos

• Computadoras / Active Directory

• Listas de observación y bases de datos

• Otros sistemas de terceros

Ofrecer a las organizaciones una ubicación única y sencilla en la que puedan:

• Aprovisionar, administrar y validar todas las identidades, no solo los empleados permanentes, contratistas, visitantes, clientes y más.

• Autorizar y administrar el acceso.

• Administre insignias y credenciales que se pueden usar para autenticarse digitalmente, abrir puertas y más.

• Gestionar solicitudes de acceso y cambios.

• Realizar auditorías e informes.

• Ver análisis de informes automatizados.

Lo que les permite:

• Reducir el riesgo en el lugar de trabajo causado por amenazas de seguridad internas y externas.

• Romper los silos entre diferentes departamentos y procesos operativos, como instalaciones, TI y seguridad.

• Obtenga un mejor control sobre miles de identificaciones físicas complicadas, incluidas las identidades extendidas (contratistas, socios, visitantes, etc.)

• Reducir los costos operativos de seguridad y administración

• Cumpla con las regulaciones y los controles internos mediante la creación de una política de acreditación y acceso global y singular

• Optimizar recursos

• Reducir los procesos de embarque y desembarque manuales

Pero, ¿en qué se diferencia de PACS?

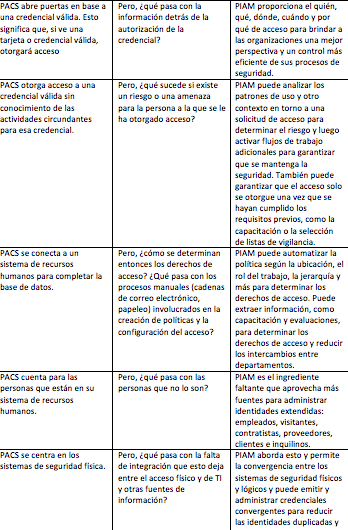

A continuación se muestran algunos ejemplos de la diferencia entre PIAM y PACS.

PIAM tiene como objetivo modernizar los sistemas y procesos de seguridad física tradicionales que pueden dificultar el cumplimiento de las regulaciones internas y externas. HID ofrece soluciones que se integran con su PACS existente para evitar el desmontaje y reemplazo, y maximizar el potencial de su sistema existente. Explore aquí nuestras soluciones para empresas complejas medianas, pequeñas y grandes para sectores específicos.

Esté atento al resto de la serie de tutoriales de PIAM, donde exploraremos los casos de uso que puede resolver una solución eficaz, y el tiempo y dinero que puede llevar. puede proporcionar. Mientras tanto, puede leer más sobre cómo PIAM puede ayudarlo a simplificar el acceso en el trabajo en el libro electrónico Identity as Single Edge.

Andrew Paul es el director de ventas de EMEA para Workforce Identity Management en IAM Solutions. Tiene más de 25 años de experiencia en seguridad de acceso físico. Antes de su puesto actual en HID, apoyó a HID SAFE en instituciones bancarias globales y otras soluciones dentro de PACS. Andrew trabajó anteriormente en JCI (Cardkey) y Honeywell. Como miembro activo de ASIS UK, le gusta hablar sobre muchos temas relacionados con la gestión de identidad y acceso.