El ransomware es una propuesta económica para los actores maliciosos que buscan monetizar los datos secuestrados de las aplicaciones y sistemas comprometidos de una organización. Vayamos al grano y llamémoslo por lo que realmente es: extorsión.

Los ciberdelincuentes utilizan muchas y muy diversas tácticas, técnicas y procedimientos en sus ataques de ransomware. Se han perfeccionado una serie de comportamientos, procesos y estrategias para mejorar los resultados de sus ataques. Como las organizaciones víctimas están menos dispuestas a pagar rescates, los ciberdelincuentes han desarrollado nuevos métodos para obtener dinero. Además de pedir el rescate de los datos mediante cifrado, están combinando el cifrado con otros métodos para aumentar la probabilidad de pago.

Mediante estos ataques combinados, los ciberdelincuentes acceden primero a los activos de la organización, extraen los datos y, a continuación, los cifran. Si la organización se niega a pagar por la clave de descifrado, el hacker puede exponer públicamente los datos exfiltrados para deshonrar y acosar a la organización ante sus clientes, inversores y el público en general. La intención es amenazar a la organización con la posibilidad de dañar su marca, negocio y reputación financiera. También es posible que subasten los datos robados en la web oscura para al menos ganar algo de dinero por sus esfuerzos.

▶ Entrevista a Ridge Security: Pruebas de penetración automatizadas con Ridge Security

RidgeBot se adelanta a los planes de ransomware

RidgeBot detecta automáticamente sus activos, los escanea y, a continuación, procede a explotar éticamente las vulnerabilidades encontradas tal y como lo haría un hacker. Cada prueba incluye un informe que le alerta de las ramificaciones potenciales si la vulnerabilidad fuera explotada con éxito por un mal actor. El informe también le muestra la ruta de ataque exacta que permitió que el activo se viera comprometido. Con esta detallada y precisa información, puede eliminar de forma rápida y proactiva todas las vulnerabilidades de su red y sus activos digitales.

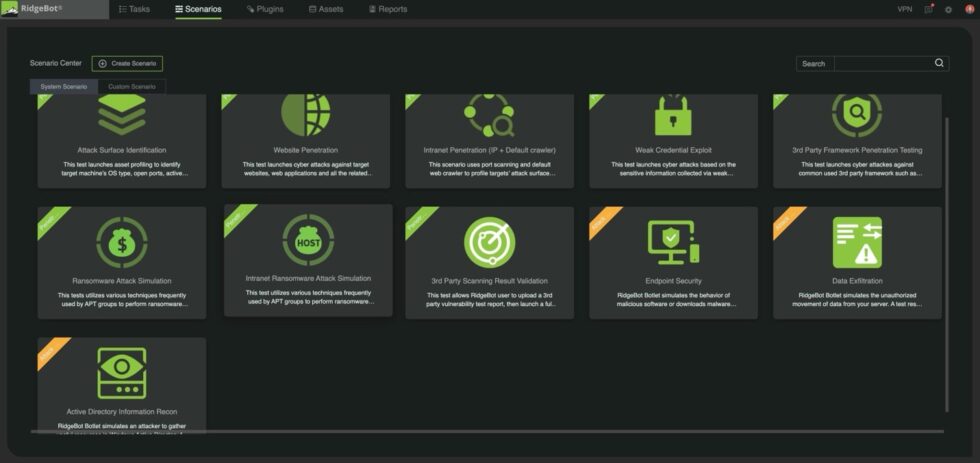

Además, RidgeBot incluye protección contra ransomware con una plantilla diseñada específicamente para combatir los ataques de ransomware. La plantilla dispone de muchas funciones, como el análisis de 270 vulnerabilidades de punto de entrada de ransomware de alto perfil, el lanzamiento de ataques para explotar estas vulnerabilidades y la elaboración de informes detallados sobre cómo se lograron exactamente las explotaciones de prueba con éxito.

Al ejecutar la plantilla de ransomware RidgeBot, podrá iniciar de forma rápida y sencilla un escaneado de activos para detectar vulnerabilidades relacionadas con el ransomware que puedan estar presentes en sus activos. Como parte integral del escaneo, RidgeBot también lanza ataques para validar que las vulnerabilidades encontradas son realmente explotables en su entorno actual. Puede ejecutar automáticamente estas pruebas de penetración y ataques a petición, o en un horario regular.

Como ocurre con otras herramientas y pruebas de vulnerabilidad, se recomienda volver a ejecutar una exploración y explotación de plantillas de ransomware siempre que se produzca algún cambio en sus activos, como, por ejemplo:

- Añadir un nuevo servidor o dispositivo

- Actualización de software o firmware

- Instalación de parches

- Cambiar scripts o información en un servidor web

Para cualquier otro cambio de software o hardware que pueda suponer el despliegue de una nueva vulnerabilidad en la red, se debe volver a realizar el pentesting.

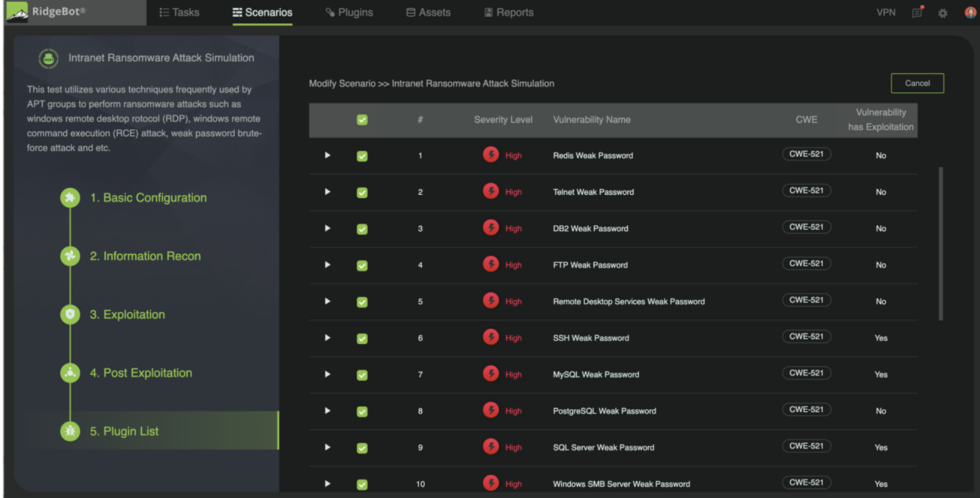

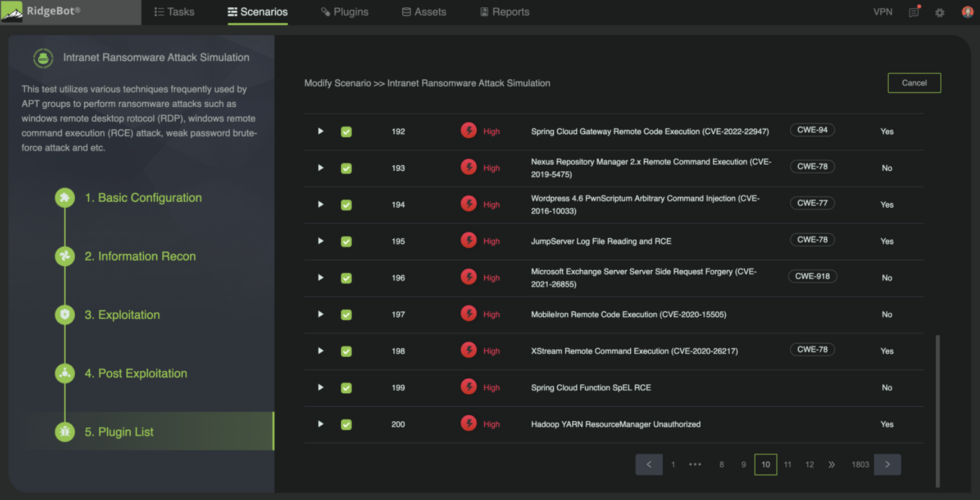

La plantilla del ransomware RidgeBot incluye el escaneado y la explotación para la ejecución remota de código y comandos, contraseñas y credenciales débiles, bloqueos de mensajes de servidor, Weblogic y otras cargas de archivos. El escaneado y la explotación de RidgeBot también cubren vulnerabilidades técnicas como puertos abiertos, cargas de archivos y vulnerabilidades de aplicaciones web WebLogic y Struts2.

Figura 3: Ejemplo de prueba de vulnerabilidades de ejecución remota de código

Las funciones de exploración y explotación de RidgeBot también pueden utilizarse para protegerse contra la fase inicial del ataque. Sin embargo, RidgeBot no brinda protección contra la ingeniería social o el phishing, ni puede ayudar con los datos que ya han sido cifrados por un ataque de ransomware. Una vez que un hacker entra en su red y establece un punto de apoyo, necesitará herramientas adicionales para detectar y eliminar la intrusión.

- La Seguridad de tus Datos: Protegiendo tus Celulares Samsung y Tablets

- Ciberseguridad: la base invisible de las empresas modernas

- 5 plataformas de email marketing que debes conocer

- ¿Qué es la diabetes gestacional y cuándo aparece?

- Cyber Kill Chain: Las 7 Fases de un Ciberataque

RidgeBot proporciona una visibilidad completa de las vulnerabilidades y las rutas de ataque

RidgeBot elabora una estructura de red exhaustiva de los activos descubiertos y muestra una lista de objetivos, exploits y vulnerabilidades que fueron penetrados con éxito durante el proceso de prueba. Al seleccionar cualquiera de estas penetraciones en el panel de control de RidgeBot, se muestra la ruta de ataque exacta que siguió RidgeBot para comprometer ese objetivo. Esto proporciona información clara y precisa sobre qué tipos de correcciones o actualizaciones son necesarias en activos específicos dentro de su entorno para estar debidamente protegido contra los ataques de ransomware.

Haga clic aquí para obtener más información sobre cómo RidgeBot puede proteger su empresa.